السلام عليكم ورحمة الله وبركاته

اليوم راح نتكلم عن أداة nmap(Network Mapper)

تعتبر من اهم الأدوات في مرحلة جمع المعلومات وتستخدم لفحص الشبكات والأجهزة المتصلة بها وتحديد الخدمات على تلك الأجهزة واصداراتها كما يمكن معرفة أنظمة التشغيل لهذه الأجهزة.

توفر الأداة أنواع مختلفة من الفحص ومجموعة من السكربتات التي يمكن استخدامها للفحص عن الثغرات او أداء مهمات مختلفة حسب الخدمة الموجودة على الجهاز.

ويوجد منها نسختان نسخة CLI او عن طريق موجة الأوامر ونسخة بواجهة رسومية تدعى zenmap

تنوية:تم شرح الأداة ادناه لأغراض تعليمية ويجب عدم استخدامها على اجهزة غير مصرح لك بفحصها تجنبا للمسائلة القانونية

سنتعرف اليوم على هذه الأداة بشكل مبسط وشرح بعض استخداماتها.

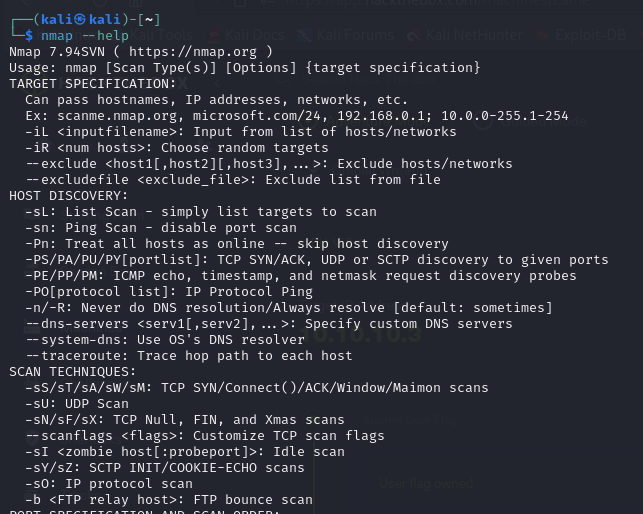

في البداية, لمعرفة استخدامات او خيارات أي أداة في نظام اللنكس نكتب اسم الأداة متبوعا ب -h او –help

nmap –help

كما يظهر لنا يوجد العديد من الخيارات او switche يمكن استخدامها مع الأداة

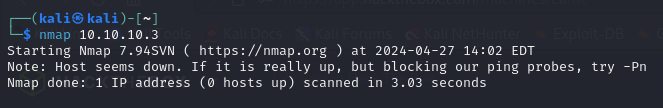

في البداية لفحص أي جهاز نضع اسم الأداة

متبوعا بIP الجهاز المراد فحصه

nmap 10.10.10.3

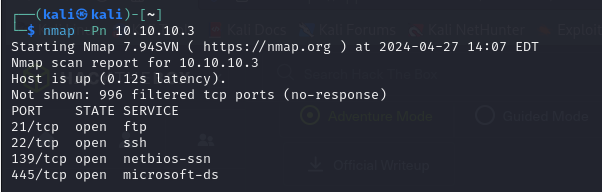

عند القيام بفحص المنافذ المفتوحة تقوم اداة nmap بمحاولة التأكد ما اذا كان يمكننا الوصول للجهاز المحدد عن طريق ارسال طلبات ICMP, في حال كان الجهاز يقوم بحجب طلبات ICMP, يمكننا اضافة -Pn للقيام بفحص ال IP المحدد دون التحقق من ما اذا كان يمكن الوصول اليه او لا.

nmap -Pn 10.10.10.3

يمكن فحص اكثر من اي بي او نطاق بتحديد البداية و النهاية

مثال لو اردنا فحص الايبيات من 10.10.10.1 الى 10.10.10.5

nmap -Pn 10.10.10.1-5

عند عدم تحديد البورتات تقوم الأداة بفحص البورتات المعروفة.

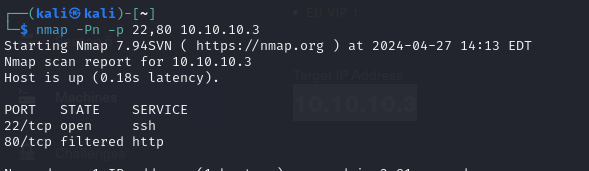

في حالة فحص بورت معين نضيف -p متبوعا برقم البورت

nmap -p 22,80 10.10.103

يوضح لنا عمود STATE حالة البورت

Open | مفتوحة على الجهاز |

Closed | مغلقة |

Filtered | في بعض الأحيان تكون مغلقة او مفتوحة لكن يوجد جدار حماية يمنع من التحقق من حالتها |

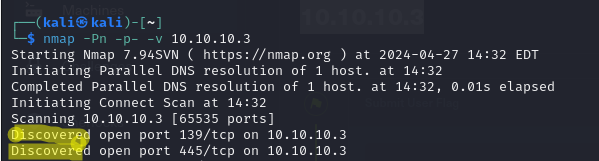

لفحص جميع البورتات نضيف -p-

فحص جميع البورتات (65535) بورت يفضل إضافة -v لإظهار النتيجة في حال إيجاد بورت

nmap -p- -v 10.10.10.3

السلام عليكم ورحمة الله وبركاته

اليوم راح نتكلم عن أداة nmap(Network Mapper)

تعتبر من اهم الأدوات في مرحلة جمع المعلومات وتستخدم لفحص الشبكات والأجهزة المتصلة بها وتحديد الخدمات على تلك الأجهزة واصداراتها كما يمكن معرفة أنظمة التشغيل لهذه الأجهزة.

توفر الأداة أنواع مختلفة من الفحص ومجموعة من السكربتات التي يمكن استخدامها للفحص عن الثغرات او أداء مهمات مختلفة حسب الخدمة الموجودة على الجهاز.

ويوجد منها نسختان نسخة CLI او عن طريق موجة الأوامر ونسخة بواجهة رسومية تدعى zenmap

تنوية:تم شرح الأداة اةناه لأغراض تعليمية

سنتعرف اليوم على هذه الأداة بشكل مبسط وشرح بعض استخداماتها.

في البداية, لمعرفة استخدامات او خيارات أي أداة في نظام اللنكس نكتب اسم الأداة متبوعا ب -h او –help

nmap –help

يفضل عمل الفحص المبدئي على جميع البورتات حيث اننا لا نعلم ماهي البورتات المفتوحة على الجهاز و قد ينتج عن تجاهل هذه الخطوة عدم اكتشاف خدمة تعمل على احد البورتات تمكننا من استغلالها للوصول للجهاز.

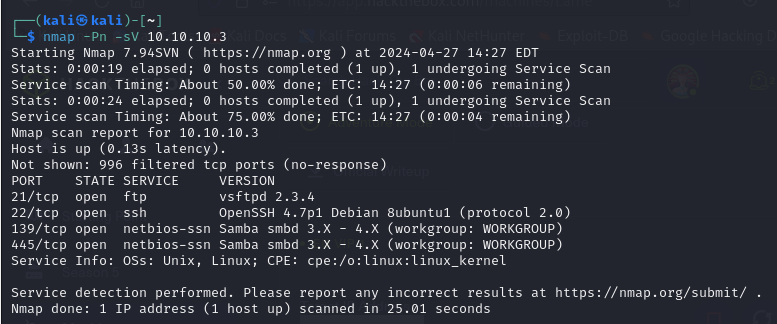

لمعرفة نسخة الخدمة نستخدم -sV

nmap -Pn -sV 10.10.10.3

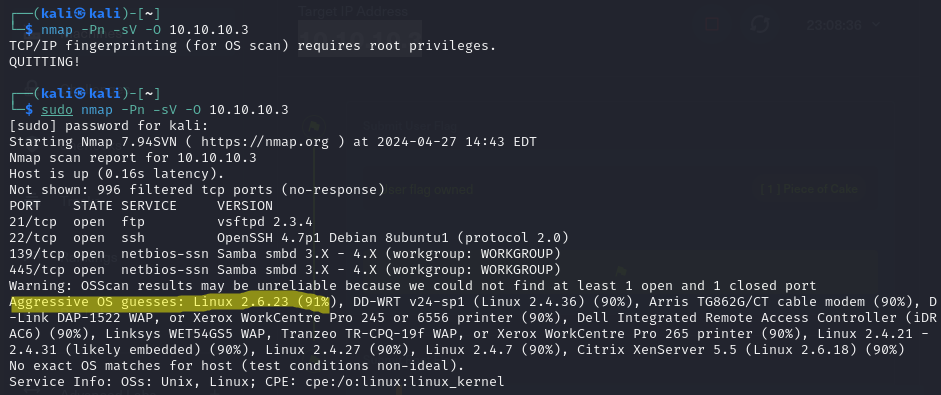

نلاحظ وجود عمود جديد باسم VERSION يوضح رقم وتفاصيل اصدار الخدمة.

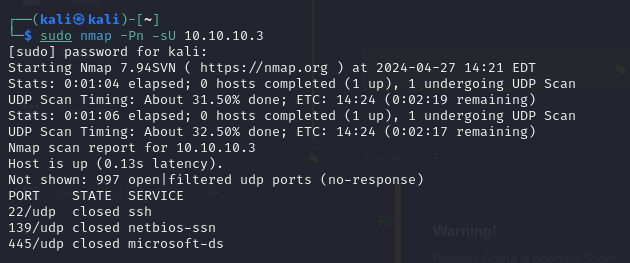

بطبيعة nmap تقوم بفحص بروتوكول TCP وفي حالة اردنا فحص بروتوكول UDP نضيف خيار -sU

ملاحظة: يستغرق فحص بروتوكول UDP وقت أطول ويحتاج الى صلاحيات اعلى (root).

nmap -Pn -sU 10.10.10.3 sudo

لمعرفة نظام التشغيل نستخدم -O

sudo nmap -Pn -sV -O 10.10.10.3

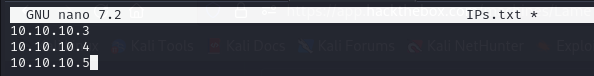

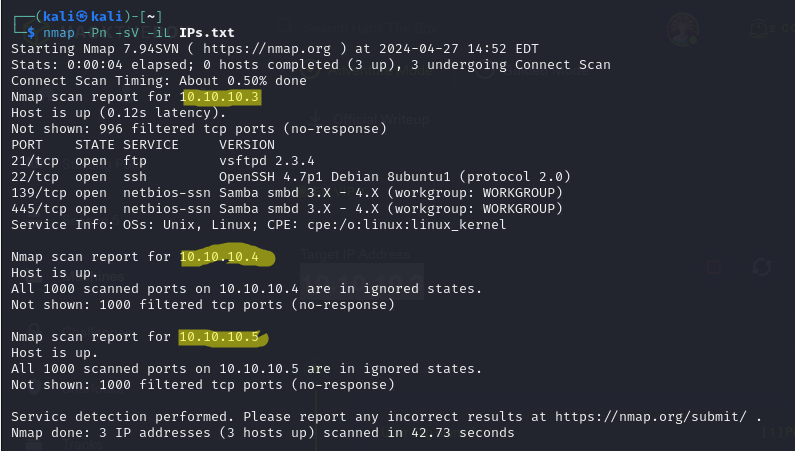

اذا كان لدينا مجموعة من الايبات في ملف

نستخدم -iL

بافتراض ان لدينا مجموعة من الايبات في

ملف اسمه Ips.txt

nmap -Pn -sV -iL IPs.txt

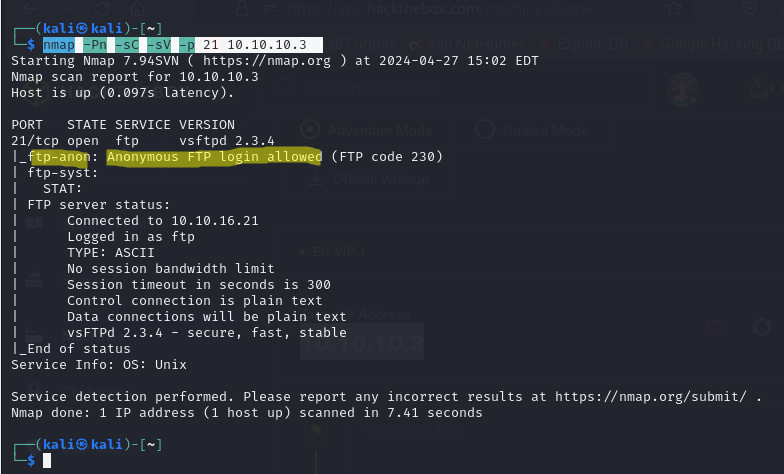

Nmap script engine ((NSE))

توفر الأداة مجموعة من السكربتات الجاهزة للقيام بمهام مختلفة.

لاستخدام default scripts نضيف الامر -sC

في المثال ادناه سنستخدمها على بورت 21

nmap -Pn -sC -sV -p 21 10.10.10.3

في هذه الحالة, بعد ما اكتشفت الأداة وجود خدمة الftp قامت بتجربة السكربتات الخاصة بالftp

ftp-anon و ftp-syst

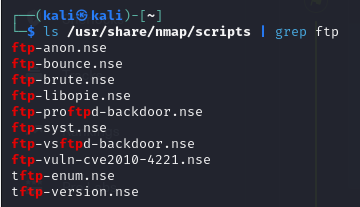

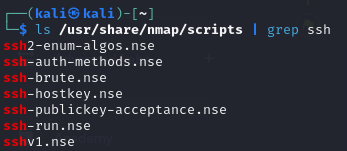

لمعرفة السكربتات الموجودة لخدمة معينة نستطيع البحث في المجلد الخاص بالسكربتات

توجد جميع السكربتات في مجلد nmap

/usr/share/nmap/scripts

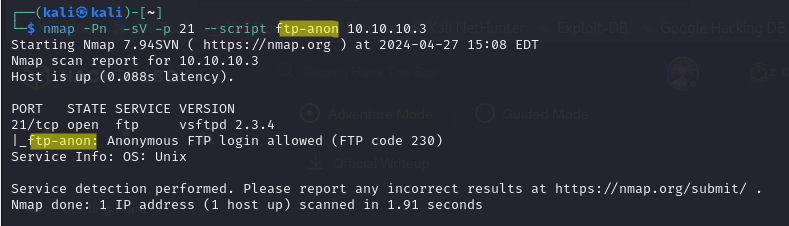

لاستخدام سكربت معين نضيف — script ثم اسم السكربت

nmap -Pn -sV -p 21 –script ftp-anon 10.10.10.3

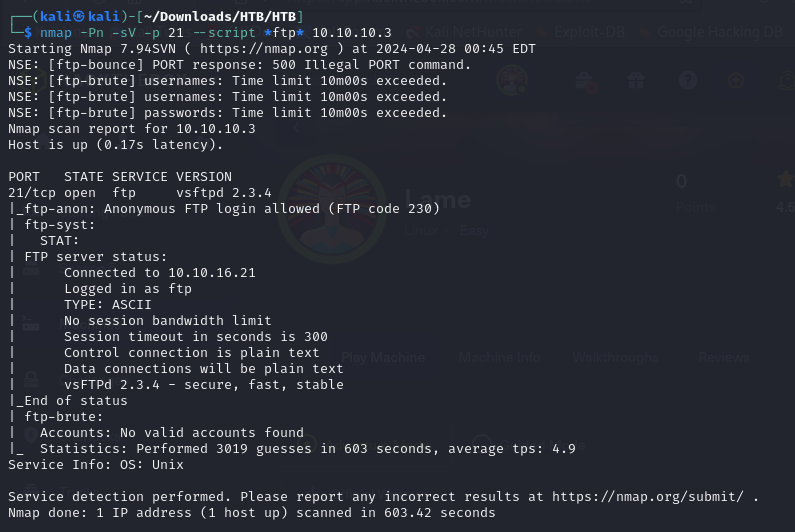

لتشغيل جميع السكربتات الخاصة او التي تحمل اسم خدمة معينة, نضع اسم الخدمة بين **

nmap -Pn -sV -p 21 –script *ftp* 10.10.10.3

ملاحظة: يجب التأكد من السكربتات قبل القيام بهذا النوع لوجود بعض السكربتات على بعض الخدمات قد تؤدي الى حجب الخدمة.

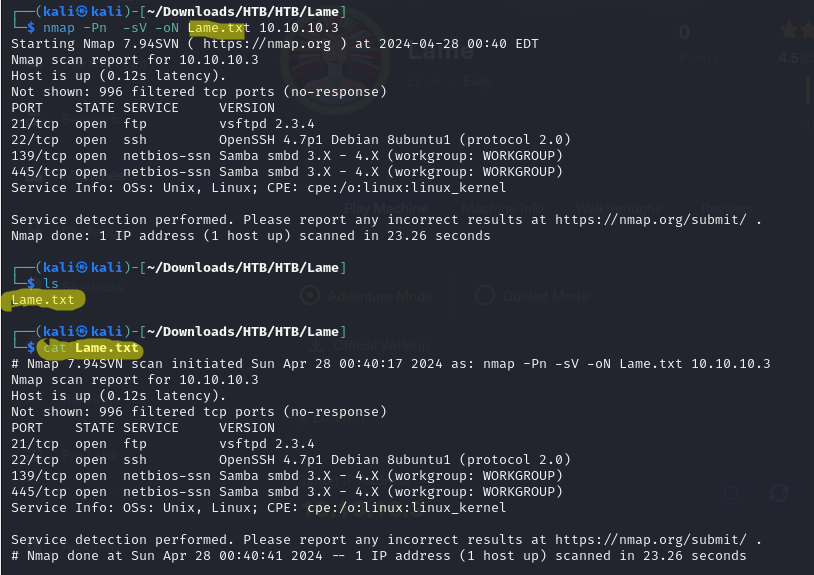

أخيرا, اذا اردنا حفظ نتيجة الفحص الى ملف نستخدم -oN متبوعا باسم الملف

nmap -Pn -sV -oN Lame.txt 10.10.10.3